Im Januar 2022 befragte ein unabhängiges Forschungsunternehmen mehr als 1.000 IT-Führungskräfte zu den Auswirkungen von Ransomware auf ihre Umgebungen sowie zu ihren IT-Strategien und Datenschutzinitiativen. Die Befragten stammten aus Unternehmen aller Größenordnungen aus über 16 verschiedenen Ländern in APJ, EMEA und Nord- und Südamerika. Dies ist die erste umfassende Marktstudie zu Ransomware, die im Auftrag von Veeam durchgeführt wurde. Die Umfrage wurde entwickelt, um die organisatorische Bedrohung, die betrieblichen Auswirkungen, die finanziellen Auswirkungen und die Verlagerung und/oder Annahme von Abhilfemaßnahmen nachvollziehen zu können.

Ransomware ist unvermeidbar

Laut einem weiteren unabhängigen Forschungsprojekt, dem "Data Protection Trends 2022" Bericht, waren 76% der 3.393 befragten Unternehmen mindestens einmal von einem Ransomware-Angriff betroffen, während 24% Angriffe entweder abwehren konnten oder sich nicht darüber bewusst waren, dass überhaupt ein Angriff stattfand.

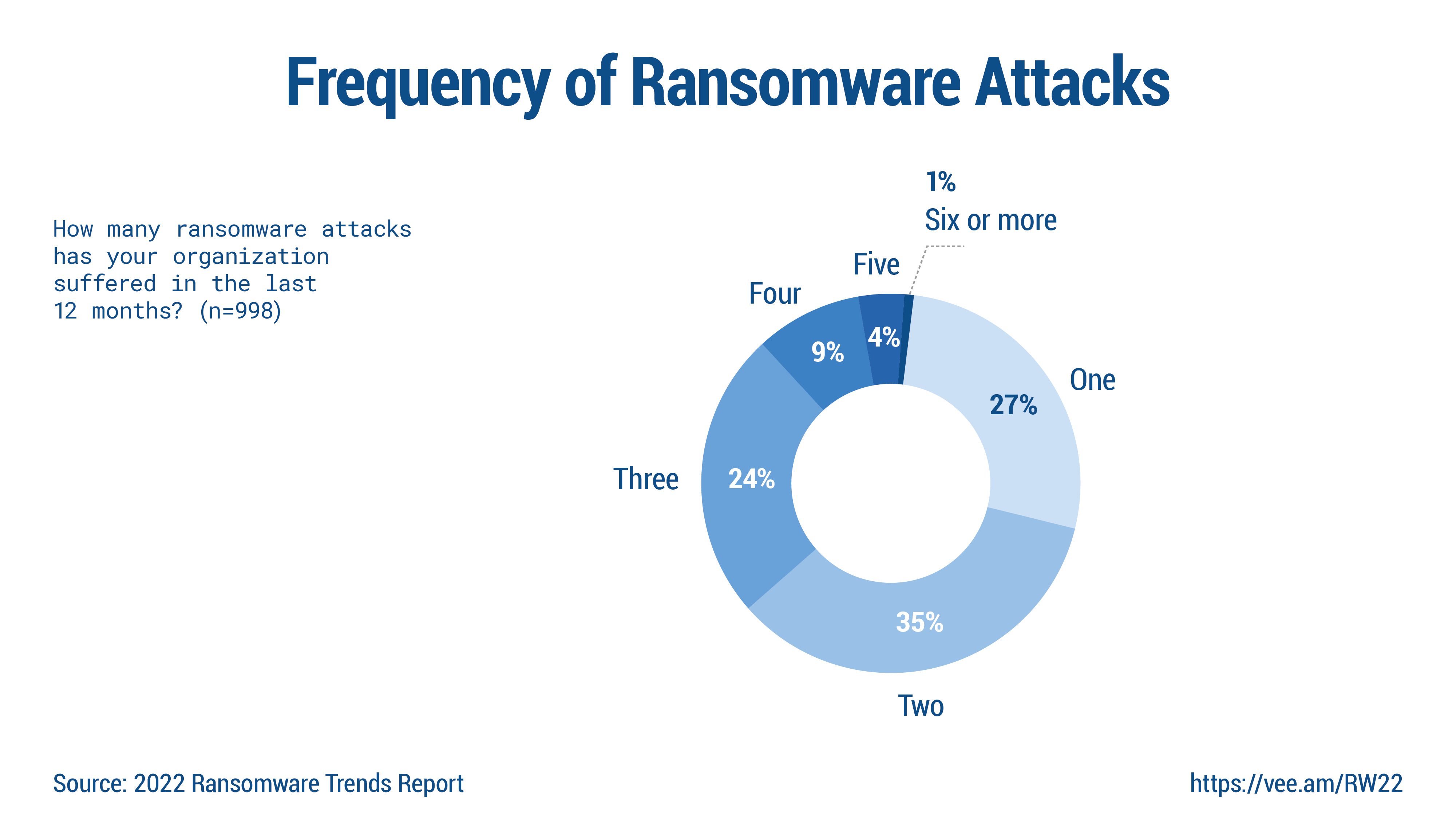

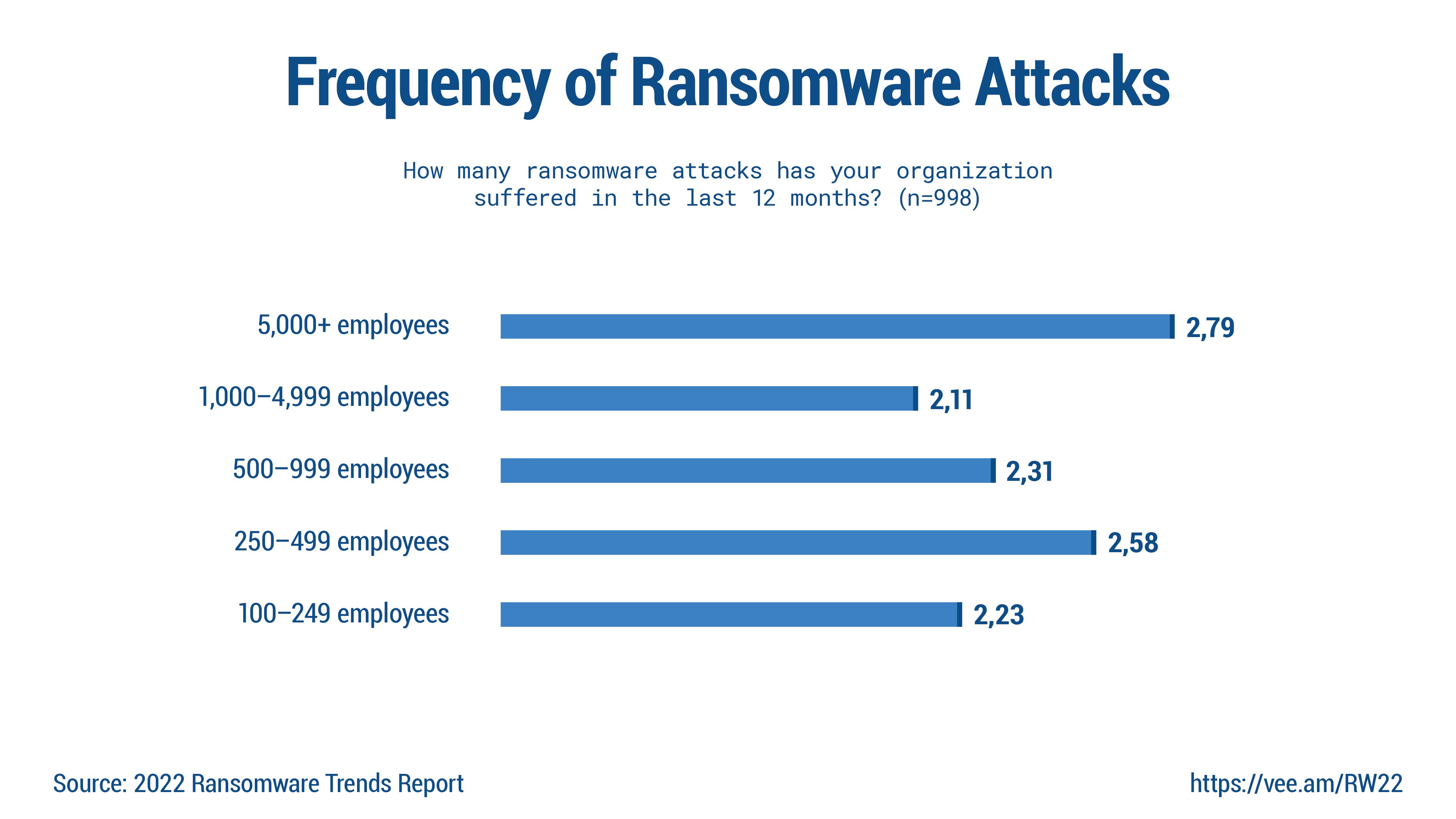

Unternehmen, die an dieser unabhängigen Umfrage teilgenommen haben, müssen im Jahr 2021 Opfer von mindestens einem Ransomware-Angriff geworden sein, was folgende wichtige Erkenntnisse offenbart:

- Nur etwa jedes vierte Unternehmen (27%) war von nur einem einzigen Angriff betroffen. Bösartige Akteure zielten vermutlich darauf ab, nochmals mehr Lösegeld einzufordern.

- Organisationen aller Größen scheinen relativ gleichmäßig von Angriffen betroffen zu sein, von kleinen bis mittelgroßen Unternehmen (KMUs) (100-249 Mitarbeiter) bis hin zu großen Unternehmen (>5.000 Mitarbeiter). Anders ausgedrückt: Wie jede andere Katastrophe (Feuer/Überschwemmung) sind auch Ransomware-Angriffe überall verbreitet.

Die Teilnehmer an dieser Umfrage gaben an, dass durchschnittlich 47% ihrer Daten durch Ransomware verschlüsselt wurden.

Nicht anklicken!

Der häufigste Einstiegspunkt für einen Cyberangriff sind immer noch Phishing-E-Mails, bösartige Links oder eine Website mit dubiosem Inhalt. In Anbetracht des alten Mantras " mach das, was funktioniert" ist es bedauerlich, dass selbst im Jahr 2022 mit all dem globalen Bewusstsein für Ransomware und den verfügbaren Unternehmensschulungen besagte Gründe immer noch die Hauptursache sind.

Trotzdem können IT-Fachleute viel mit sorgfältigen Patch-Tests, der Verwaltung von Anmeldeinformationen, rollenbasierten Kontrollen usw. erreichen. Positiv zu vermerken ist, dass nur 1% der Befragten angab, nicht in der Lage gewesen zu sein den Einstiegspunkt zu identifizieren. Dies lässt darauf schließen, dass es Verbesserungen bei den Überwachungs- und Untersuchungstools im gesamten Sicherheitsbereich sowie bei den allgemeinen Strategien zur Verhinderung von Ransomware gegeben hat.

Anvisierte Plattformen

Die heutigen Angriffe mögen zwar mit einem Fehler des Benutzers beginnen, aber wenn die bösen Akteure erst einmal in der Infrastruktur angekommen sind, werden oft spezifische Mainstream-Plattformen ins Visier genommen:

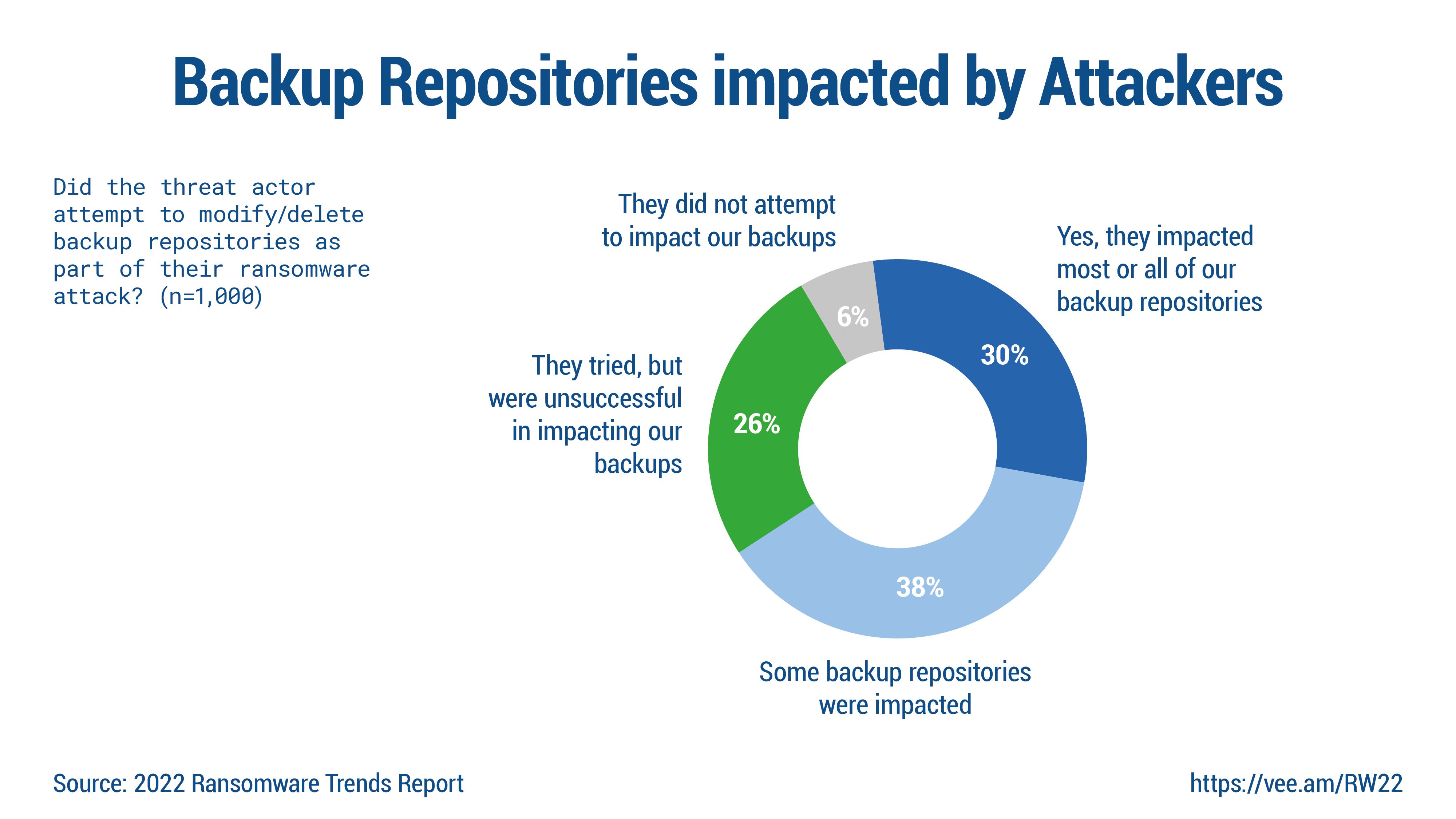

- Bei 94% der Angriffe wurden Backup-Repositories zur Zielscheibe, und bei 68% der Cyber-Ereignisse waren zumindest einige dieser Repositories betroffen.

- Bei 80% der erfolgreichen Ransomware-Angriffe wurden bestimmte Produktionsplattformen oder Anwendungstypen gezielt angegriffen, vermutlich aufgrund bekannter Schwachstellen in gängigen Plattformtypen, wie z.B. Mainstream-Hypervisoren und -Betriebssystemen oder weit verbreiteten Workloads wie NAS-Filern oder Datenbankservern.

Dies allein sollte zu einer breiteren Diskussion innerhalb der IT führen, so dass die Cybersicherheit nicht nur an das Sicherheitsteam delegiert wird; Datenbankadministratoren sollten auch dazu beitragen, dass Datenbankserver sicher sind, und Administratoren sollten sicherstellen, dass Hypervisoren gepatcht und Windows-Updates routinemäßig durchgeführt werden.

Hat der Bedrohungsakteur versucht, im Rahmen seines Ransomware-Angriffs Backup-Repositories zu ändern oder zu löschen?

26% sagen, dass Bedrohungsakteure dies zwar versucht haben, das Backup jedoch nicht erfolgreich infiltrieren konnten.

→ Deshalb sind Unveränderlichkeit/Immutability und Air Gap so wichtig!

Viele Optionen für Immutability (Unveränderlichkeit) und Air Gap

Die gute Nachricht ist, dass 95% der Unternehmen mittlerweile mindestens eine Methode zur Sicherung isolierbarer Backup-Daten verwenden, um sicherzustellen, dass Backup-Repositories nicht von Cyber-Angreifern angegriffen werden können.

Bei so vielen verschiedenen Kombinationen ist es bemerkenswert, dass:

- 74% der Unternehmen eine Art von Cloud-Service (z. B. Hyperscale-Storage oder einen verwalteten Service) nutzen und

- 67% der Unternehmen eine Art von Speicher vor Ort (On-Premises) nutzen.

Leider bieten (noch) nicht alle Cloud-Dienste Immutability (Unveränderlichkeit). Die meisten Unternehmen nutzen eine Kombination aus Cloud-Diensten und/oder Tapes, um eine festplattenbasierte Backup-Lösung vor Ort zu ergänzen.

Auf die Frage, wie viel Prozent ihrer Daten auf den einzelnen Typen von Off-Premises gespeichert sind, gaben die Unternehmen an, dass:

- 62% der Unternehmensdaten zu irgendeinem Zeitpunkt im Lebenszyklus der Datenaufbewahrung oder -sicherung in einem Cloud-Service landen und

- 45% der Unternehmensdaten zu irgendeinem Zeitpunkt in ihrem Lebenszyklus auf einem Tape gespeichert werden.

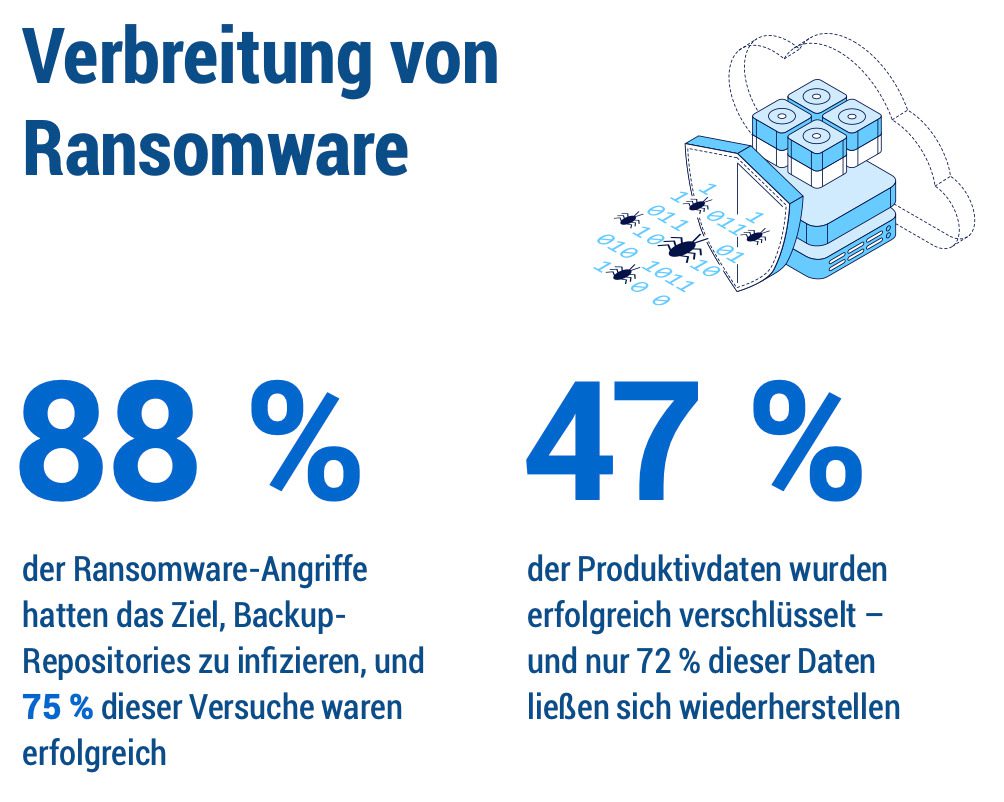

Infografiken für den Bereich EMEA

300 der Befragten IT-Spezialisten stammen aus dem Bereich EMEA (Wirtschaftsraum Europa, Naher Osten und Afrika).

In diesen Gebieten hatten 88% der Ransomware-Angriffe die Absicht, Backup-Repositories zu infizieren. 75% dieser Versuche waren erfolgreich.

47% der Produktivdaten wurden erfolgreich von Bedrohungsakteuren verschlüsselt. Nur 72% dieser Daten konnten wiederhergestellt werden.

Zusammenfassung

Ransomware hat den Datendiebstahl demokratisiert: die angegriffenen Daten müssen für die betroffenen Opfer nur exakt so viel Wert haben, dass diese bereit sind, ein Lösegeld für die Wiederherstellung dieser Daten zu zahlen. Dieses Modell von Ransomware entpuppt sich trotz erhöhter Investitionen in defensive Sicherheitstechnologien erfolgreich. Ein sicheres Backup ist die letzte Bastion gegen Ransomware.

Im “Veeam Data Protection Report” finden Sie weitere wichtige Erkenntnisse. Den offiziellen Threat-Report von Sophos mit vielen interessanten Informationen zur Gegenwart und Zukunft von Ransomware finden Sie hier. Die fünf wichtigsten Take-Aways Im Bezug auf Ransomware im Jahr 2022 gibt es hier.

Quellen:

Veeam: Ransomware Trends Report 2022

https://www.veeam.com/de/wp-veeam-ransomware-trends-infographic-2022-emea.html